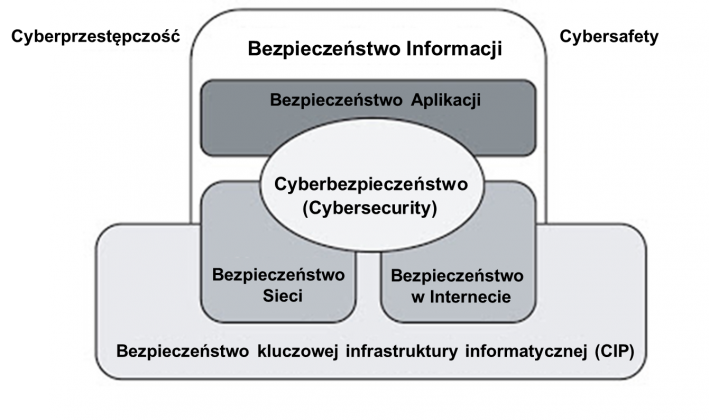

Czym się różni bezpieczeństwo cybernetyczne od bezpieczeństwa informacji? - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Bezpieczeństwo informacyjne i medialne w czasach nadprodukcji informacji - Stowarzyszenie Bibliotekarzy Polskich - Ogólnopolski portal bibliotekarski

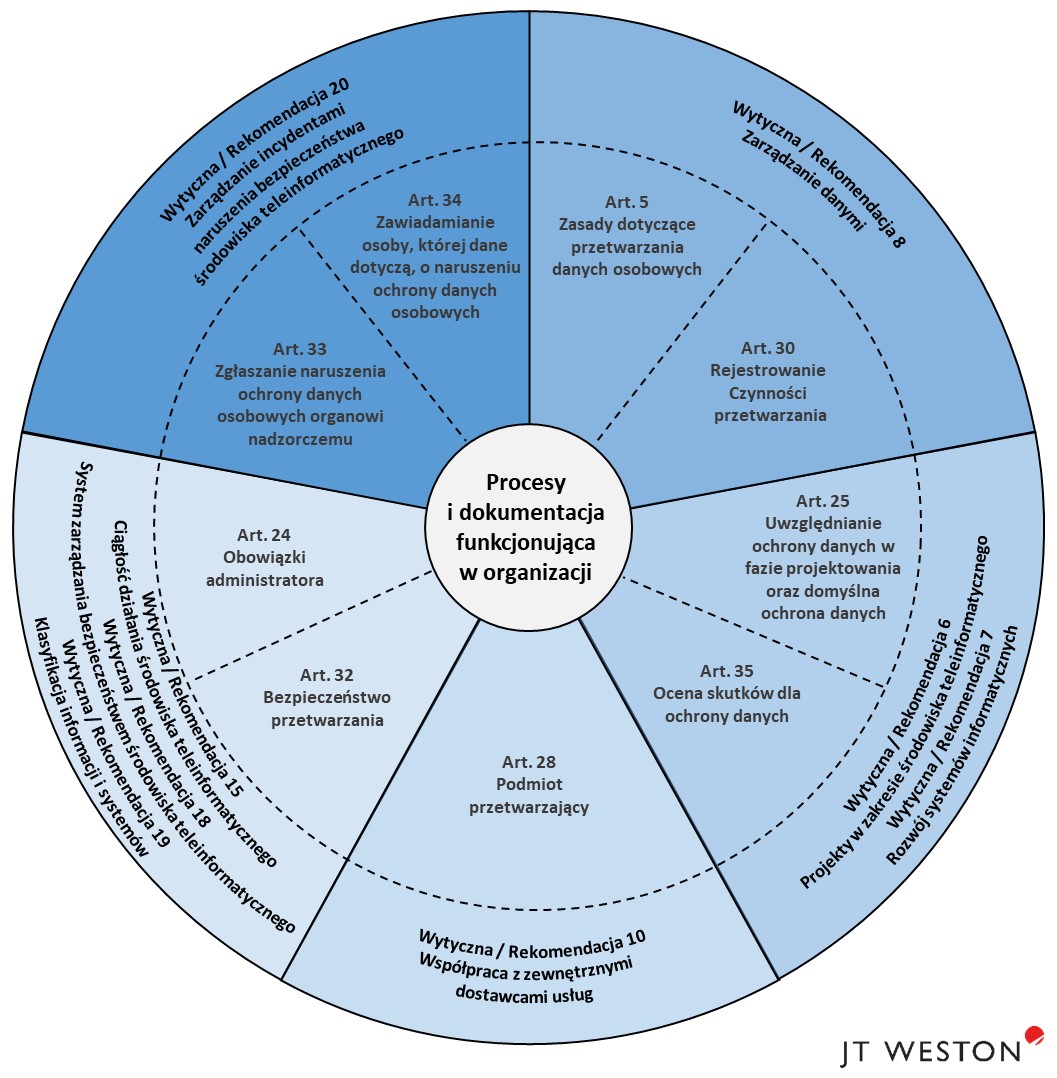

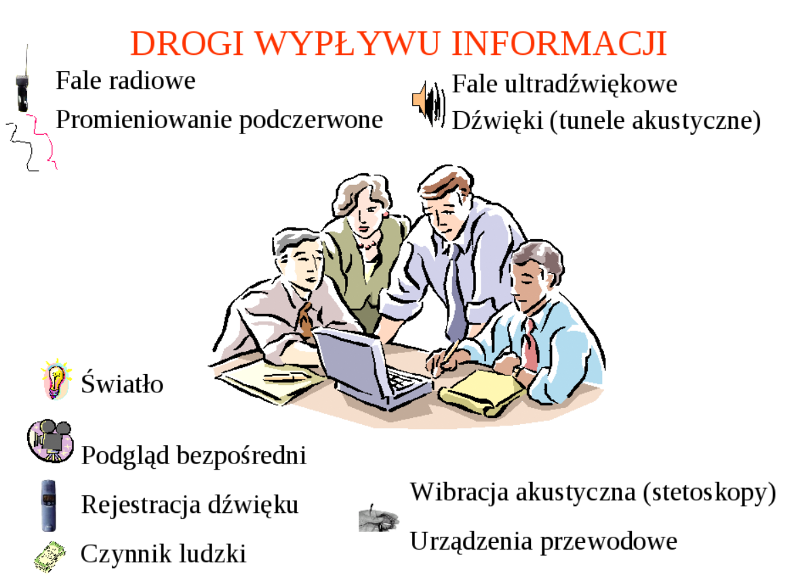

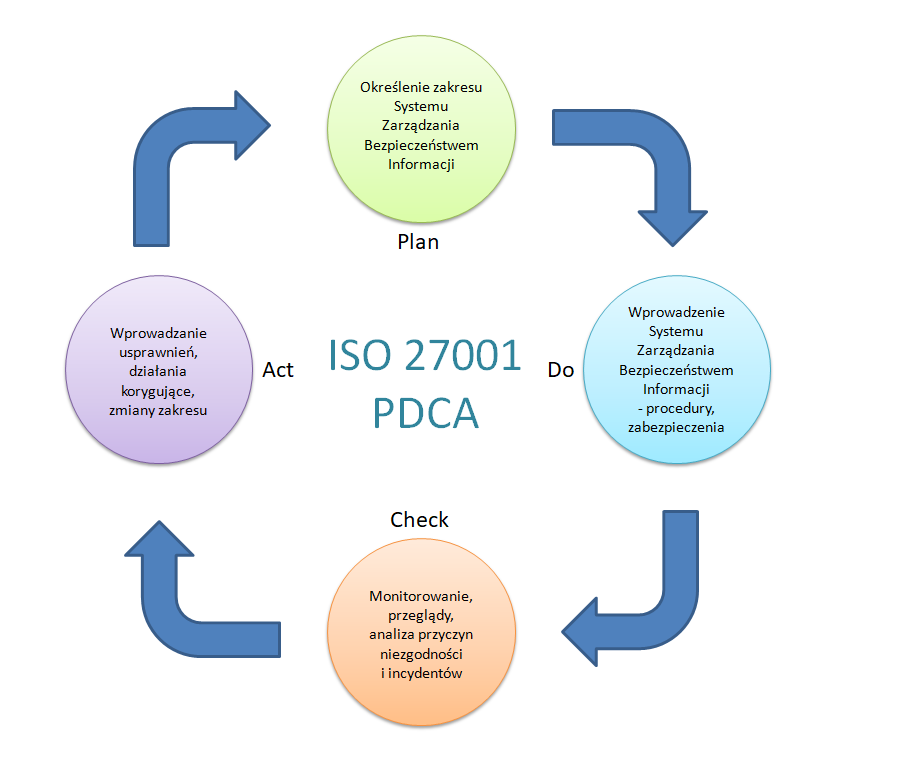

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 4) | Zabezpieczenia - czasopismo branży security

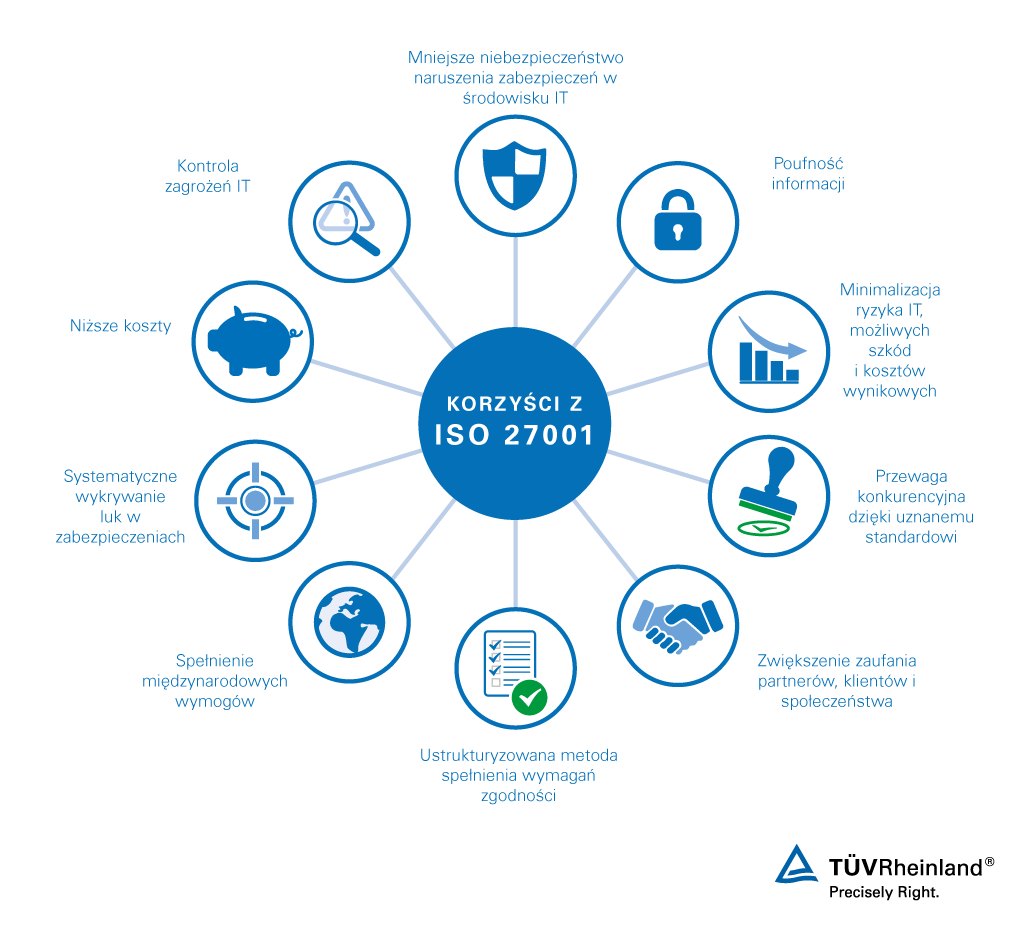

Sprawdzony system ochrony danych i zarządzania bezpieczeństwem informacji - CIS - Certification Information Security